篡改和二次打包是iOS应用程序开使用过期ios开发者账号打包发领域中的一个常见问题,它会给开发者和终端用户带来很多风险和问题。在本文中,我将详细介绍iOS应用程序篡改和二次打包的原理,以及相关的风险。

首先,让我们了解篡改和二次打包的概念。篡改是指对已经编译的应用程序进行修改并重新打包的行为。二次打包是指通过解包已经编译的应用程序,并将其重新封装为一个新的应用程序,通常是为了进行

恶意活动或者盗版分发。两者都会对应用程序的完整性和安全性构成威胁。

篡改和二次打包的原理可以分为两个步骤:解包和重打包。

解包是将应用程序的二进制文件反编译为可读的源代码或者资源文件。这通常涉及到使用相关工具和技术,如反汇编器和反编译器。通过解包,黑客可以获得应用程序的源代码和各种资源文件,包括图像、声音、动画等。这为黑客提供了修改和篡改应用程序的机会。

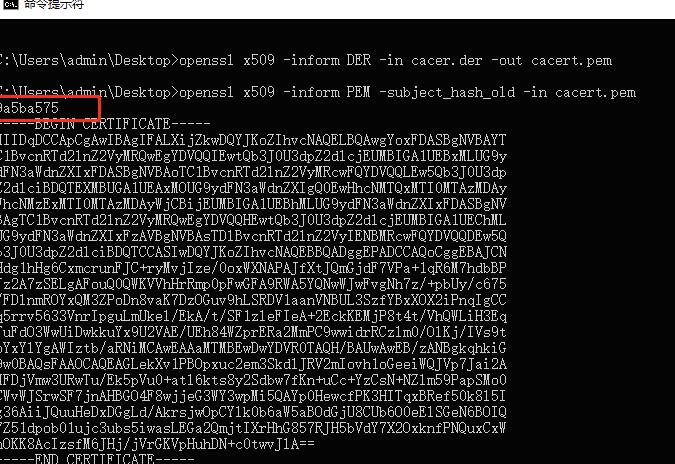

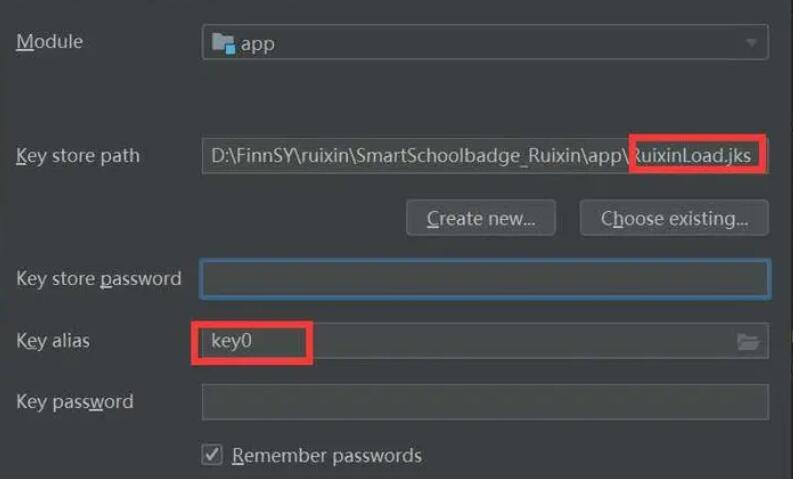

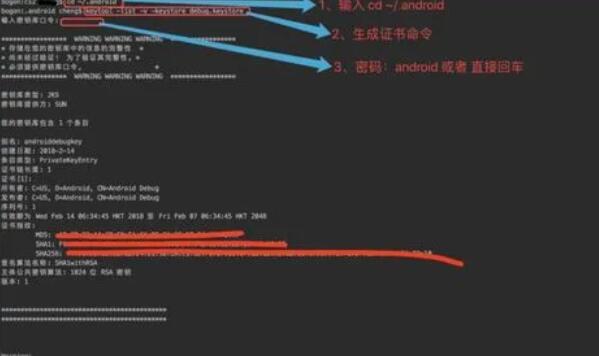

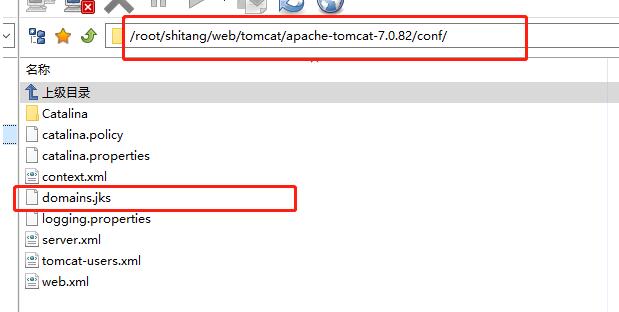

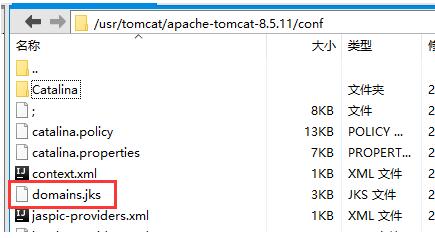

重打包是将已解包的应用程序重新打包为一个新的应用程序。这通常涉及到修改解包后的源代码和资源文件,以及重新编译和重签名应用程序。通过重打包,黑客可以对应用程序进行修改,如更改ios系统代码封装打包应用程序的逻辑、增加恶意代码、替换资源文件等。

篡改和二次打包带来的风险有很多,包括但不限于以下几种:

1. 安全风险:篡改和二次打包可能会导致应用程序的安全漏洞。黑客可以在应用程序中插入恶意代码,例如后门、木马等,从而获取用户的敏感信息,如账号、密码、信用卡信息等。

2. 功能受损或失效:篡改和二次打包可能会修改应用程序的逻辑,导致应用程序的功能受损或失效。这会给用户带来不便,例如无法正常登录、数据丢失等。

3. 用户体验下降:篡改和二次打包可能会更改应用程序的界面、操作方式等,导致用户体验下降。这可能包括破坏应用程序的原始设计、添加广告或弹窗等。

4. 法律风险:对于未经授权的篡改和二次打包行为,黑客可能会违反相关的法律法规,如著作权法、计算机病毒防治法等。这可能导致法律责任和经济损失。

为了减少篡改和二次打包的风险,开发者可以采取以下几种措施:

1. 加固应用程序:使用加固技术和工具可以增强应用程序的安全性,例如代码混淆、反调试、密钥加密等。

2. 运行时完整性检测:在应用程序中加入运行时完整性检测的机制,可以检测应用程序是否被篡改,从而及时采取相应的措施。

3. 应用程序签名:对应用程序进行签名,并进行校验,确保应用程序的完整性和真实性。

4. 监控和分析:定期监控和分析应用程序的使用情况和异常行为,及时发现和解决问题。

总结起来,iOS应用程序篡改和二次打包会给开发者和终端用户带来很多风险和问题。了解其原理和相关风险,并采取相应的措施来减少风险,是保障应用程序安全的重要步骤。

一门打包

一门打包